Исследователи по кибербезопасности обнаружили две вредоносные версии расширения Google Chrome Phantom Shuttle.

Они маскируются под сервис для тестирования скорости сети, а на деле перехватывают интернет-трафик и крадут пользовательские данные. О находке рассказали специалисты компании Socket.

Оба расширения имеют одинаковое название и опубликованы одним разработчиком, но отличаются ID и датой выхода. Первое появилось ещё в 2017 году и насчитывает около 2 тысяч установок, второе — в 2023 году и используется примерно 180 пользователями. Оба до сих пор доступны в магазине Chrome.

Phantom Shuttle рекламируется как «мультилокационный плагин для тестирования скорости сети», ориентированный на разработчиков и специалистов по внешней торговле. Пользователям предлагают оформить подписку стоимостью от 9,9 до 95,9 юаня (примерно 110-1064 рублей), якобы для доступа к VPN-функциям.

На практике же, как объясняет исследователь Socket Куш Пандья, за платной подпиской скрывается полноценный инструмент слежки:

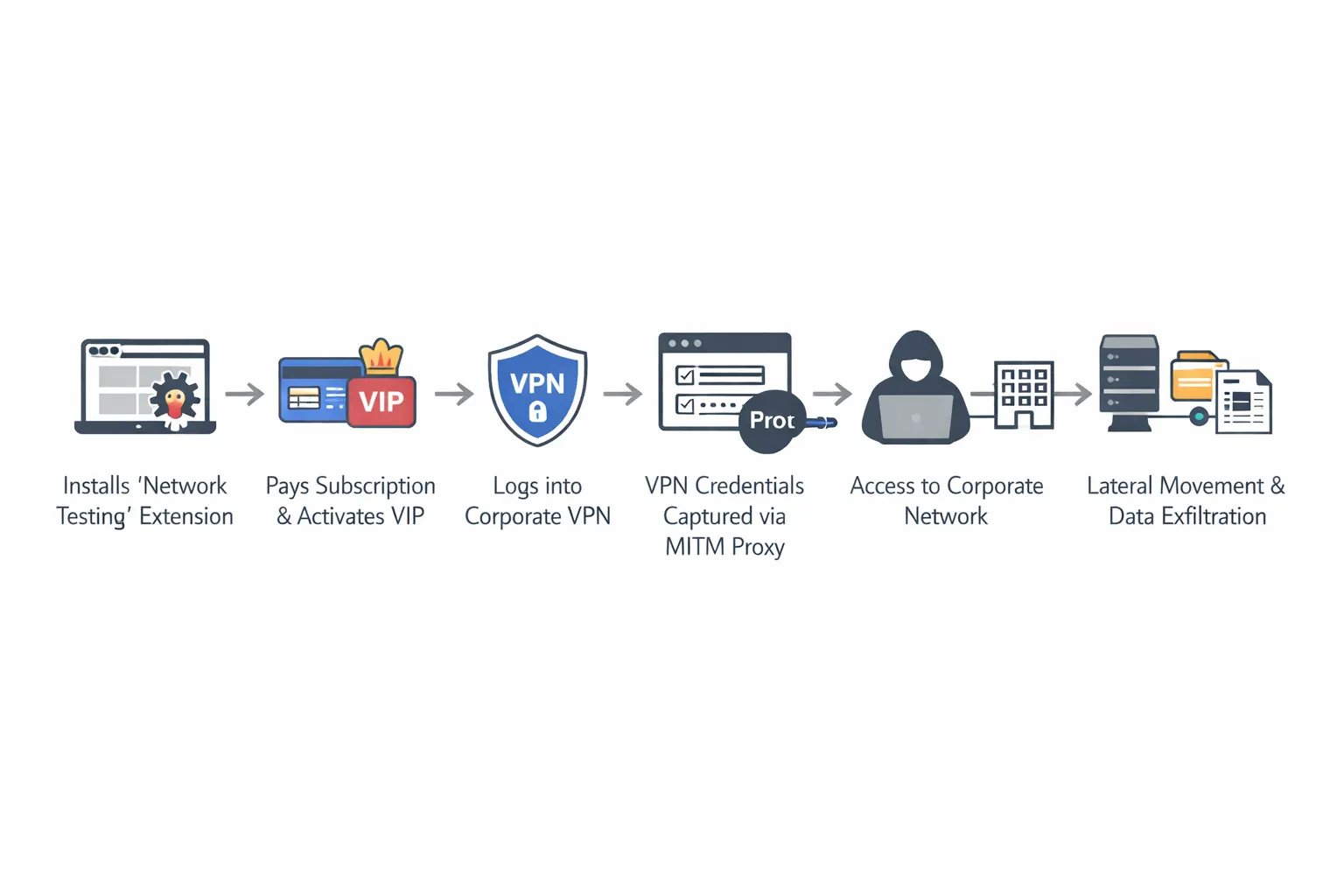

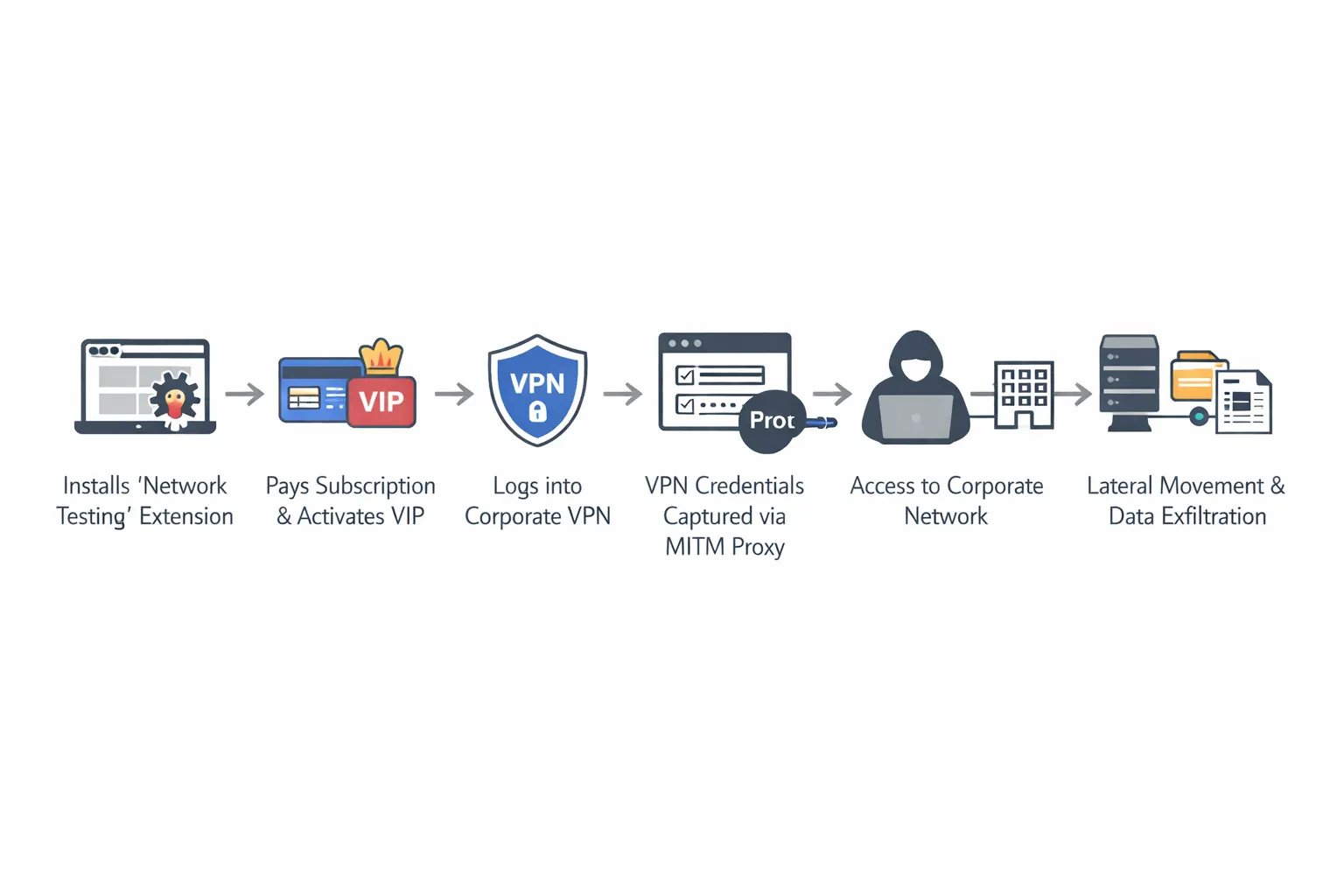

После оплаты пользователю автоматически включается режим VIP и так называемый smarty-proxy. В этом режиме трафик с более чем 170 популярных доменов перенаправляется через серверы атакующих. В списке целевых ресурсов — GitHub, Stack Overflow, Docker, AWS, Azure, DigitalOcean, Cisco, IBM, VMware, а также Facebook, Instagram (обе соцсети принадлежат Meta, признанной экстремистской и запрещенной в России), X (Twitter) и даже сайты для взрослых.

Последние, по мнению исследователей, могли быть добавлены с расчётом на возможный шантаж жертв. При этом расширение действительно выполняет заявленные функции — показывает задержки, статус соединения и создаёт иллюзию легального сервиса. Внутри расширения исследователи нашли модифицированные JavaScript-библиотеки, которые автоматически подставляют жёстко прописанные логин и пароль прокси при любом запросе HTTP-аутентификации.

Всё происходит незаметно для пользователя — браузер даже не показывает окно ввода данных.

Далее аддон:

В Socket считают, что схема выстроена профессионально: подписочная модель удерживает жертв и приносит доход, а внешний вид сервиса создаёт ощущение легитимности. Эксперты рекомендуют немедленно удалить Phantom Shuttle, если оно установлено. Для компаний и ИБ-команд вывод ещё шире: браузерные расширения становятся отдельным и часто неконтролируемым источником риска.

Источник

Они маскируются под сервис для тестирования скорости сети, а на деле перехватывают интернет-трафик и крадут пользовательские данные. О находке рассказали специалисты компании Socket.

Оба расширения имеют одинаковое название и опубликованы одним разработчиком, но отличаются ID и датой выхода. Первое появилось ещё в 2017 году и насчитывает около 2 тысяч установок, второе — в 2023 году и используется примерно 180 пользователями. Оба до сих пор доступны в магазине Chrome.

Phantom Shuttle рекламируется как «мультилокационный плагин для тестирования скорости сети», ориентированный на разработчиков и специалистов по внешней торговле. Пользователям предлагают оформить подписку стоимостью от 9,9 до 95,9 юаня (примерно 110-1064 рублей), якобы для доступа к VPN-функциям.

На практике же, как объясняет исследователь Socket Куш Пандья, за платной подпиской скрывается полноценный инструмент слежки:

«Расширения перехватывают весь трафик, работают как прокси с функцией “Человек посередине“ (MitM) и постоянно отправляют данные пользователей на управляющий сервер злоумышленников».

После оплаты пользователю автоматически включается режим VIP и так называемый smarty-proxy. В этом режиме трафик с более чем 170 популярных доменов перенаправляется через серверы атакующих. В списке целевых ресурсов — GitHub, Stack Overflow, Docker, AWS, Azure, DigitalOcean, Cisco, IBM, VMware, а также Facebook, Instagram (обе соцсети принадлежат Meta, признанной экстремистской и запрещенной в России), X (Twitter) и даже сайты для взрослых.

Последние, по мнению исследователей, могли быть добавлены с расчётом на возможный шантаж жертв. При этом расширение действительно выполняет заявленные функции — показывает задержки, статус соединения и создаёт иллюзию легального сервиса. Внутри расширения исследователи нашли модифицированные JavaScript-библиотеки, которые автоматически подставляют жёстко прописанные логин и пароль прокси при любом запросе HTTP-аутентификации.

Всё происходит незаметно для пользователя — браузер даже не показывает окно ввода данных.

Далее аддон:

- настраивает прокси через PAC-скрипт;

- получает позицию MitM;

- перехватывает логины, пароли, cookies, данные форм, API-ключи, токены и номера карт;

- каждые пять минут отправляет на сервер злоумышленников адрес электронной почты и пароль пользователя в открытом виде.

В Socket считают, что схема выстроена профессионально: подписочная модель удерживает жертв и приносит доход, а внешний вид сервиса создаёт ощущение легитимности. Эксперты рекомендуют немедленно удалить Phantom Shuttle, если оно установлено. Для компаний и ИБ-команд вывод ещё шире: браузерные расширения становятся отдельным и часто неконтролируемым источником риска.

Источник