Новая мошенническая схема нацелена на пользователей Windows и Mac.

Мошенники снова привлекли внимание исследователей безопасности своим наглым использованием продуктов Google для распространения вредоносного ПО. Недавно они начали маскировать свои намерения под объявления, связанные с продуктами компании, такими как Google Authenticator, и даже создали фальшивую главную страницу Google, на которую перенаправляли жертв. Об этом сообщили специалисты компании Malwarebytes.

Для реализации своей схемы злоумышленники использовали Google Looker Studio, с помощью которого блокировали браузеры пользователей Windows и Mac. Особое внимание заслуживает тот факт, что мошенники использовали технологию динамической вставки ключевых слов в объявления. Это позволило им эффективно нацеливаться на весь портфель продуктов Google, создавая объявления с URL-адресом, который выглядел как официальный, например, «lookerstudio.google.com».

После того как первая волна объявлений была выявлена и заблокирована, злоумышленники быстро зарегистрировали новый рекламный аккаунт и продолжили размещать вредоносные объявления, направленные на пользователей Google Maps.

Одна из интересных особенностей этой атаки заключается в использовании Looker Studio для создания поддельной главной страницы Google, представляющей собой просто большое изображение, замаскированное под обычную страницу поиска.

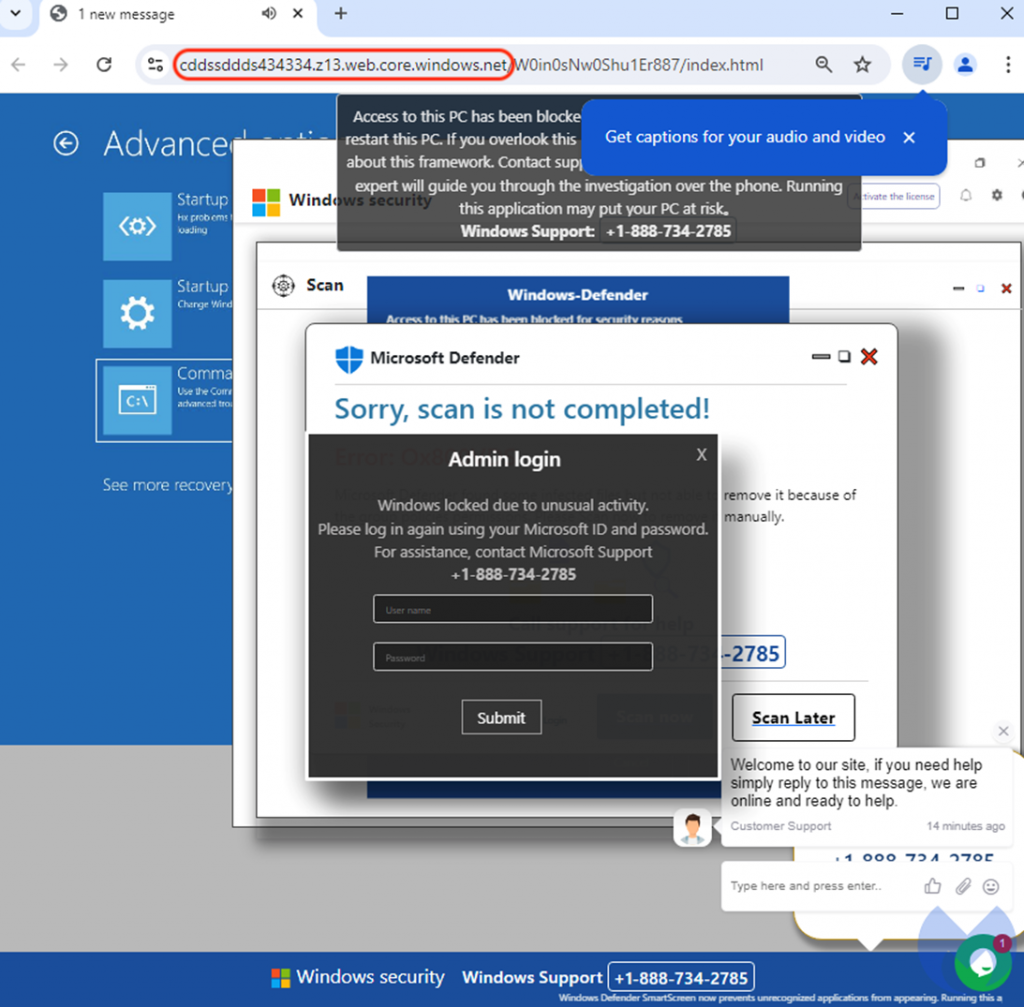

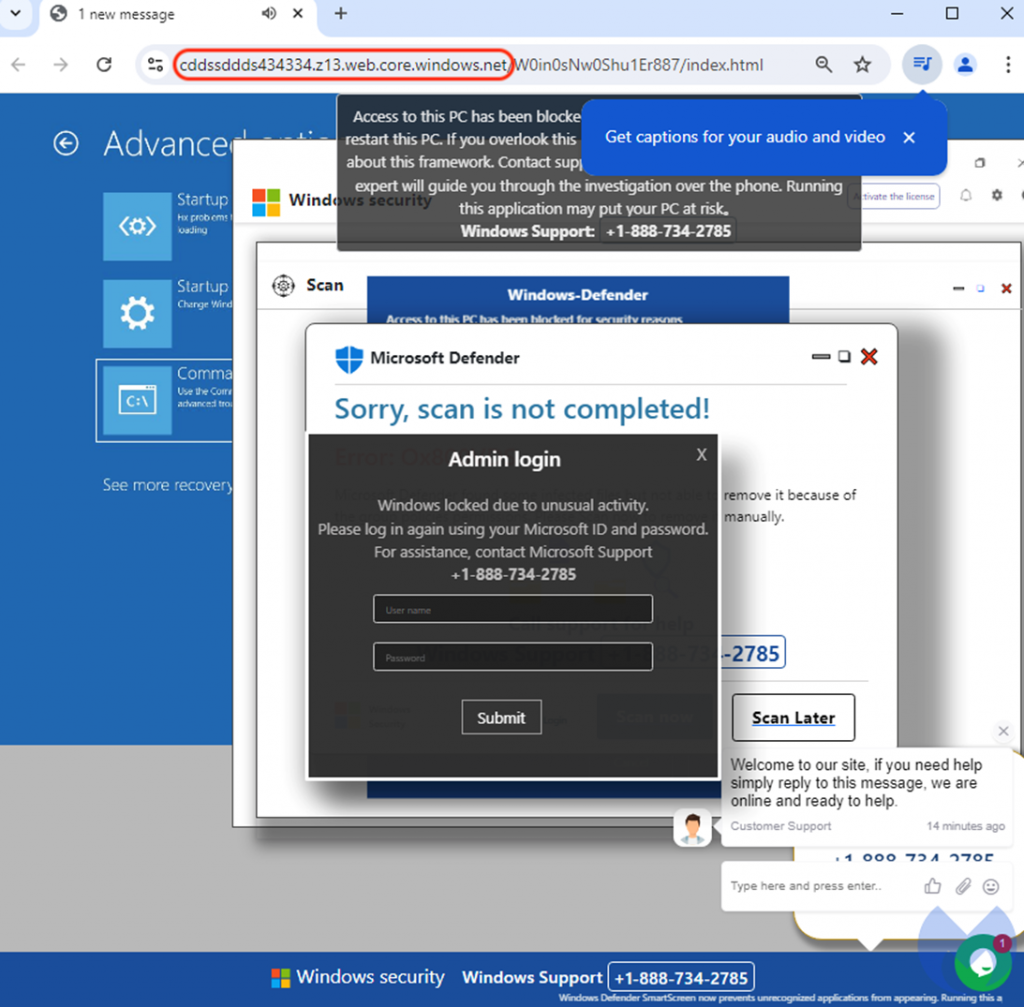

При взаимодействии с этой страницей пользователи перенаправлялись на мошеннические сайты, которые пытались заблокировать их браузеры и демонстрировали поддельные предупреждения от имени Microsoft или Apple.

Эти фальшивые предупреждения побуждали пользователей звонить в фиктивные службы поддержки, где под видом технической помощи злоумышленники пытались выманить у жертв деньги, предлагая оплатить «ремонт» с помощью подарочных карт или прямым переводом средств.

Весь механизм мошенничества строился на использовании облачных сервисов, таких как Microsoft Azure, что усложняло выявление и блокировку вредоносной активности. Несмотря на это, Malwarebytes удалось предотвратить атаку благодаря использованию современных методов обнаружения.

Этот случай снова демонстрирует, насколько изобретательны и опасны могут быть злоумышленники, используя для своих целей легитимные платформы и сервисы.

Источник

Мошенники снова привлекли внимание исследователей безопасности своим наглым использованием продуктов Google для распространения вредоносного ПО. Недавно они начали маскировать свои намерения под объявления, связанные с продуктами компании, такими как Google Authenticator, и даже создали фальшивую главную страницу Google, на которую перенаправляли жертв. Об этом сообщили специалисты компании Malwarebytes.

Для реализации своей схемы злоумышленники использовали Google Looker Studio, с помощью которого блокировали браузеры пользователей Windows и Mac. Особое внимание заслуживает тот факт, что мошенники использовали технологию динамической вставки ключевых слов в объявления. Это позволило им эффективно нацеливаться на весь портфель продуктов Google, создавая объявления с URL-адресом, который выглядел как официальный, например, «lookerstudio.google.com».

После того как первая волна объявлений была выявлена и заблокирована, злоумышленники быстро зарегистрировали новый рекламный аккаунт и продолжили размещать вредоносные объявления, направленные на пользователей Google Maps.

Одна из интересных особенностей этой атаки заключается в использовании Looker Studio для создания поддельной главной страницы Google, представляющей собой просто большое изображение, замаскированное под обычную страницу поиска.

При взаимодействии с этой страницей пользователи перенаправлялись на мошеннические сайты, которые пытались заблокировать их браузеры и демонстрировали поддельные предупреждения от имени Microsoft или Apple.

Эти фальшивые предупреждения побуждали пользователей звонить в фиктивные службы поддержки, где под видом технической помощи злоумышленники пытались выманить у жертв деньги, предлагая оплатить «ремонт» с помощью подарочных карт или прямым переводом средств.

Весь механизм мошенничества строился на использовании облачных сервисов, таких как Microsoft Azure, что усложняло выявление и блокировку вредоносной активности. Несмотря на это, Malwarebytes удалось предотвратить атаку благодаря использованию современных методов обнаружения.

Этот случай снова демонстрирует, насколько изобретательны и опасны могут быть злоумышленники, используя для своих целей легитимные платформы и сервисы.

Источник