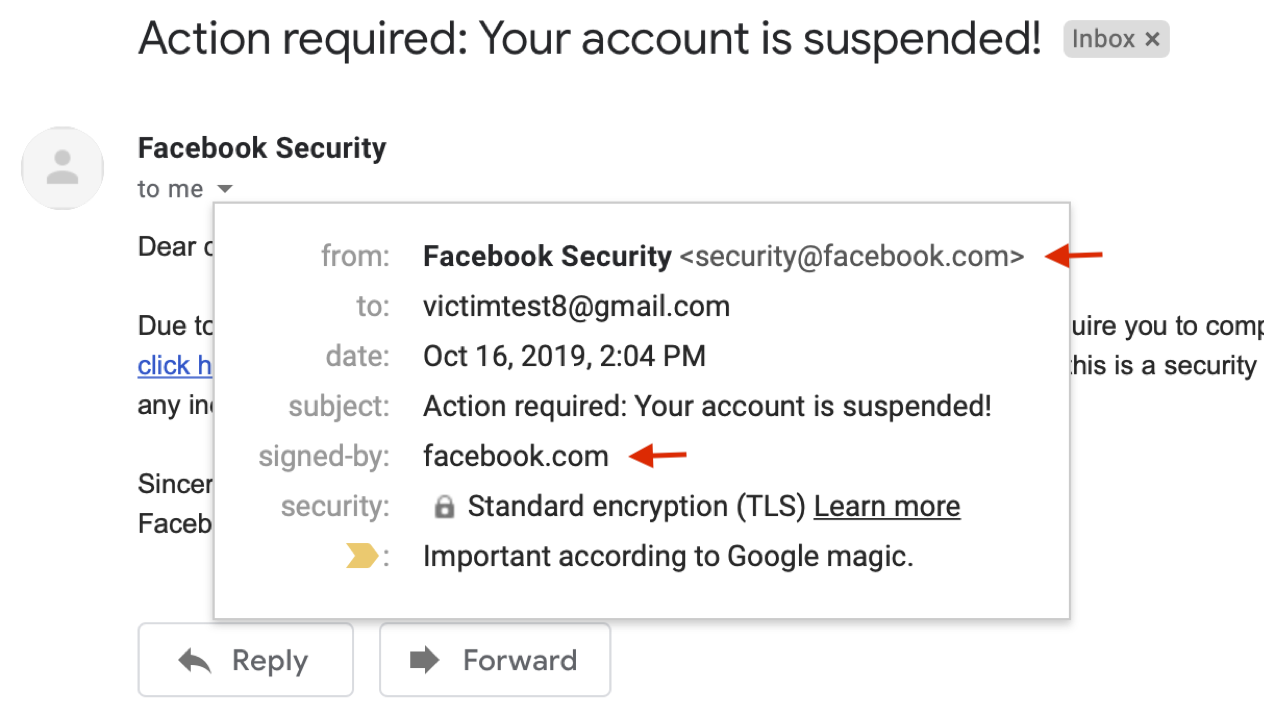

Пример спуфинга в Gmail: мошенник подделал обратный адрес facebook.com,

Для просмотра ссылки необходимо нажать

Вход или Регистрация

Многие не знают, насколько легко подделать обратный адрес электронного письма. То есть отправить письмо с чужого адреса или с произвольного домена. Спамеры, фишеры и прочие мошенники постоянно

Для просмотра ссылки необходимо нажать

Вход или Регистрация

.Посмотрим, как они это делают и как защитить своё письмо от спуфинга.

Средний офисный работник получает

Для просмотра ссылки необходимо нажать

Вход или Регистрация

, большинство из которых не требует срочного ответа, а некоторые представляют откровенный спам. Тут без фильтрации не обойтись.А где фильтрация — там и ошибки. Например, ваш почтовый сервер могут занести в чёрный список просто потому, что у него

Для просмотра ссылки необходимо нажать

Вход или Регистрация

. К сожалению, это нередкая ситуация.Другая опасность — подделка адреса отправителя. Примеры со

Для просмотра ссылки необходимо нажать

Вход или Регистрация

в 2014 году, взломы

Для просмотра ссылки необходимо нажать

Вход или Регистрация

высокопоставленных чиновников показывают, что подделка адреса — серьёзная и актуальная угроза.

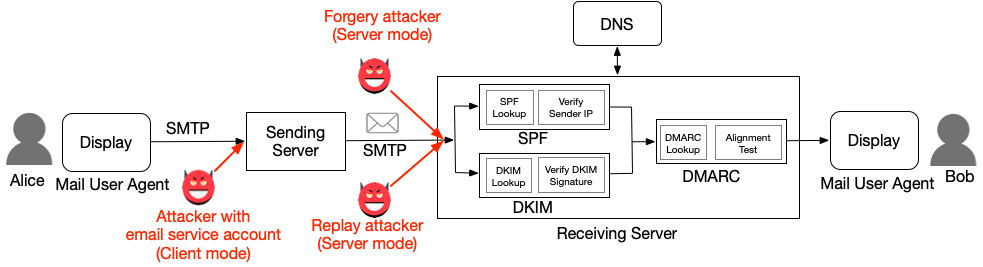

Три типа атак для подделки обратного адреса,

Для просмотра ссылки необходимо нажать

Вход или Регистрация

Подделка адреса отправителя

Существует как минимум

Для просмотра ссылки необходимо нажать

Вход или Регистрация

. Например, в 2020 году на хакерской конференции DEFCON была представлена утилита

Для просмотра ссылки необходимо нажать

Вход или Регистрация

, которая позволяет обойти аутентификацию SPF, DKIM и DMARC в почтовых системах (см.

Для просмотра ссылки необходимо нажать

Вход или Регистрация

,

Для просмотра ссылки необходимо нажать

Вход или Регистрация

).Программа espoofer помогает системным администраторам и пентестерам быстро выявить уязвимости в целевых почтовых серверах.

Для просмотра ссылки необходимо нажать

Вход или Регистрация

Уязвимости в почтовом сервере, выдача espoofer

К сожалению, таких уязвимостей очень много, и злоумышленники находят всё новые способы обхода защиты, потому что инфраструктура email фундаментально уязвима для таких атак (см. ниже).

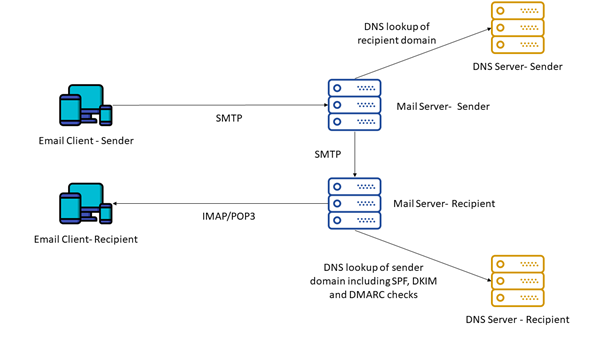

Защита электронных сообщений

Как показывает практика, мошенники успешно обходят защиту SPF, DKIM и DMARC. У всех этих политик три общие уязвимости:

- Все они основаны на DNS, так что эффективно действуют все известные виды атак на DNS (например, спуфинг запросов к DNS).

- Защита адреса ограничена только доменной частью.

- Поскольку подписи DKIM применяются только почтовым сервером отправителя и проверяются почтовым сервером получателя, гарантия целостности содержимого и подлинности отправителя не является полностью сквозной. Сообщение остается уязвимым между клиентом и почтовым сервером как для отправителя, так и для получателя. Эту проблему можно решить путём правильной реализации TLS на обоих серверах.

Именно с этой задачей S/MIME справляется лучше, чем SPF, DKIM и DMARC.

Защита с помощью S/MIME

Для просмотра ссылки необходимо нажать

Вход или Регистрация

(Secure / Multipurpose Internet Mail Extensions) — это стандарт для шифрования и подписи в электронной почте с помощью открытого ключа:

- Подписи S/MIME применяются непосредственно почтовым клиентом отправителя и проверяются только почтовым клиентом получателя. Невозможны никакие манипуляции с сообщением ни на каком этапе.

- Открытый ключ для проверки подписи прилагается к сертификату, который идёт вместе с письмом. Поэтому почтовому клиенту не нужно полагаться на запись DNS.

- Организация отправителя в сертификате проверена центром сертификации.

- Формат имени по стандарту

Для просмотра ссылки необходимо нажать Вход или Регистрацияв сертификате точно соответствует полю from, то есть подлинность отправителя гарантируется на уровне адреса электронной почты, а не только на уровне домена.

Как видим, существующие методы SPF, DKIM и DMARC можно обойти и подделать письмо, если отправитель не использует

Для просмотра ссылки необходимо нажать

Вход или Регистрация

со сквозным шифрованием и цифровой подписью.

Для просмотра ссылки необходимо нажать

Вход или Регистрация