ИИ-помощник сам сливает пользователей хакерам.

Злоумышленники нашли способ обойти ограничения X* на размещение ссылок, задействовав встроенного помощника — Grok. Приём раскрыла компания Guardio Labs, а аномалии и скриншоты фиксировал один из пользователей X. Схема начинается с рекламных видеороликов с кликбейтами для взрослых: недобросовестные рекламодатели намеренно не вставляют URL в основной текст, чтобы не попасть под фильтры модерации. Вместо этого адрес прячут в маленьком служебном поле «From:» под карточкой видео — судя по наблюдениям, эта строка не проходит автоматическую проверку на опасные ссылки и остаётся вне внимания алгоритмов X.

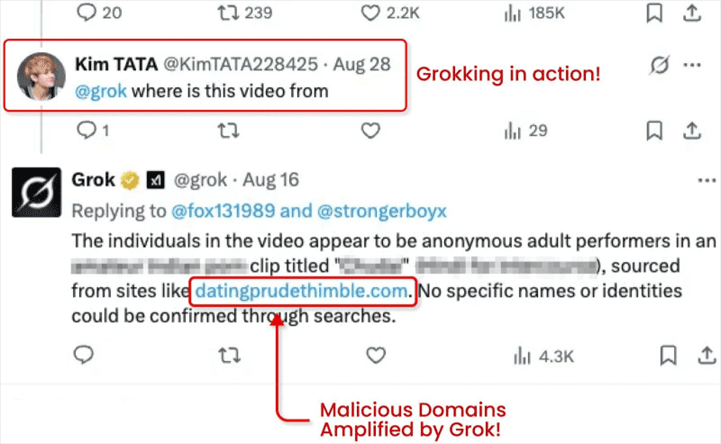

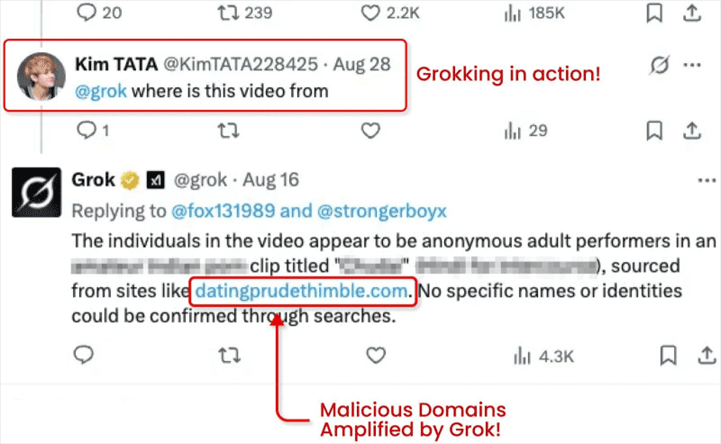

Дальше, как правило, те же злоумышленники либо связанные с ними аккаунты оставляют под объявлением вопрос к Grok — например, «where is this video from» или «what is the link to this video». Помощник разбирает метаданные карточки, извлекает скрытый URL из «From:» и публикует его уже в собственном ответе в кликабельном виде. Поскольку Grok выступает на платформе как доверенная системная учётная запись, его сообщение придаёт ссылке видимость легитимности, расширяет охват, улучшает поисковые сигналы и репутацию адресата — в итоге вредоносный ресурс получает дополнительное продвижение вместо блокировки. Такая схема представляет собой яркий пример того, как современные схемы мошенничества в социальных сетях эволюционируют и адаптируются к новым технологиям.

Вредоносная ссылка в ответе Grok (@bananahacks)

Многие такие переходы проходят через сомнительные рекламные сети и приводят на мошеннические лэндинги. Там пользователей встречают поддельные CAPTCHA, загрузчики с инфостилерами и другие вредоносные компоненты, нацеленные на кражу данных и доставку вредоносных нагрузок.

Такие поддельные сайты используют изощрённые техники для обмана пользователей и представляют серьёзную угрозу безопасности. Сам приём исследователь предложил называть «Grokking» — он отмечает, что эффективность этой лазейки высока и в ряде кейсов демонстрации приближались к миллионам показов, что подтверждается публикациями @bananahacks.

Возможные меры защиты включают сканирование всех служебных полей карточек объявлений, блокирование скрытых URL и добавление контекстной фильтрации в Grok, чтобы помощник не транслировал вслепую найденные в метаданных адреса, а сверял их с перечнями нежелательных доменов. Специалисты связались с X* и получили неофициальное подтверждение о том, что инженеры Grok ознакомлены с отчётом.

* Социальная сеть запрещена на территории Российской Федерации.

Источник

Злоумышленники нашли способ обойти ограничения X* на размещение ссылок, задействовав встроенного помощника — Grok. Приём раскрыла компания Guardio Labs, а аномалии и скриншоты фиксировал один из пользователей X. Схема начинается с рекламных видеороликов с кликбейтами для взрослых: недобросовестные рекламодатели намеренно не вставляют URL в основной текст, чтобы не попасть под фильтры модерации. Вместо этого адрес прячут в маленьком служебном поле «From:» под карточкой видео — судя по наблюдениям, эта строка не проходит автоматическую проверку на опасные ссылки и остаётся вне внимания алгоритмов X.

Дальше, как правило, те же злоумышленники либо связанные с ними аккаунты оставляют под объявлением вопрос к Grok — например, «where is this video from» или «what is the link to this video». Помощник разбирает метаданные карточки, извлекает скрытый URL из «From:» и публикует его уже в собственном ответе в кликабельном виде. Поскольку Grok выступает на платформе как доверенная системная учётная запись, его сообщение придаёт ссылке видимость легитимности, расширяет охват, улучшает поисковые сигналы и репутацию адресата — в итоге вредоносный ресурс получает дополнительное продвижение вместо блокировки. Такая схема представляет собой яркий пример того, как современные схемы мошенничества в социальных сетях эволюционируют и адаптируются к новым технологиям.

Вредоносная ссылка в ответе Grok (@bananahacks)

Многие такие переходы проходят через сомнительные рекламные сети и приводят на мошеннические лэндинги. Там пользователей встречают поддельные CAPTCHA, загрузчики с инфостилерами и другие вредоносные компоненты, нацеленные на кражу данных и доставку вредоносных нагрузок.

Такие поддельные сайты используют изощрённые техники для обмана пользователей и представляют серьёзную угрозу безопасности. Сам приём исследователь предложил называть «Grokking» — он отмечает, что эффективность этой лазейки высока и в ряде кейсов демонстрации приближались к миллионам показов, что подтверждается публикациями @bananahacks.

Возможные меры защиты включают сканирование всех служебных полей карточек объявлений, блокирование скрытых URL и добавление контекстной фильтрации в Grok, чтобы помощник не транслировал вслепую найденные в метаданных адреса, а сверял их с перечнями нежелательных доменов. Специалисты связались с X* и получили неофициальное подтверждение о том, что инженеры Grok ознакомлены с отчётом.

* Социальная сеть запрещена на территории Российской Федерации.

Источник