Сапсан в никуда. Безопасники зафиксировали рост обмана с билетами

Накануне майских праздников от злоумышлеников нет покоя ни на земле, ни в воздухе. И в Интернете само-собой.

После того, нам объявили о выходных с 1 по 10 мая безопасники зафиксировали всплеск мошенничества в интернете, связанного с продажей авиа и железнодорожных билетов.

Мы расскажем, как кибербандиты активно используют социальную инженерию для привлечения потенциальных жертв.

Призрачный поезд

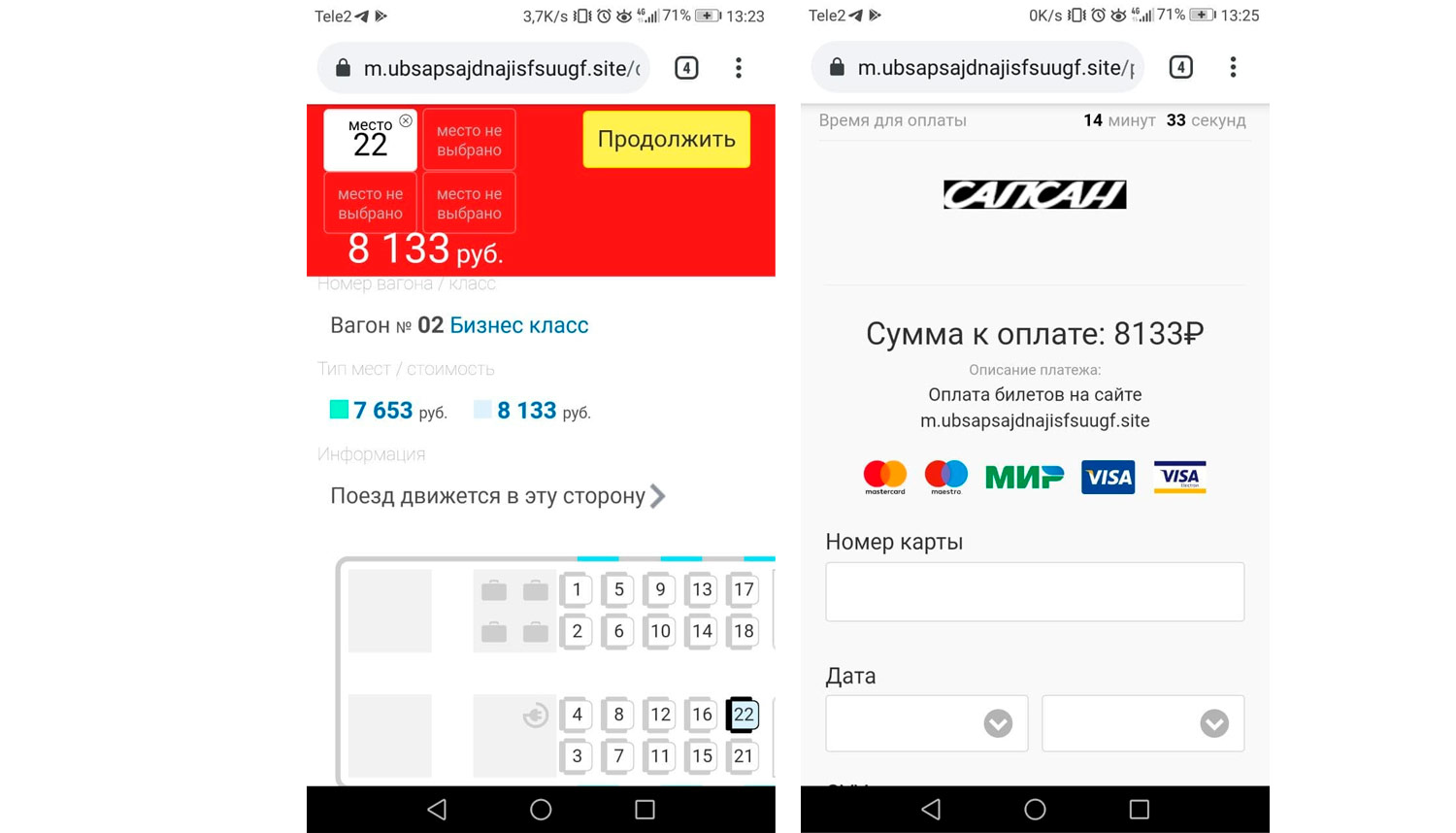

Злоумышленники создали сеть фальшивых страниц по лже-продаже электронных билетов на поезд „Сапсан", нацеленных на кражу денег и платежных данных пользователей.

По данным безопасников, единичные мошеннические ресурсы по продаже билетов на "Сапсан"

встречались и раньше: суммарно в 2020 году таких ресурсов было обнаружено 21.

С начала 2021 года за январь и февраль — 2 и 3 соответственно. Мошенники активизировались в апреле, перед майскими праздниками. К середине месяца количество уникальных фишинговых доменов

составляло уже 13.

В схеме использован классический сценарий: при поиске в популярных поисковиках доступных билетов на «Сапсан» пользователи, привлеченные рекламой, попадают на сайт злоумышленников .

Все они были созданы с помощью

IFrame — легитимного компонента HTML, который позволяет встраивать на свой веб-ресурс контент стороннего сайта.

Желая приобрести билет онлайн, жертва вводит данные банковской карты, в результате теряя и деньги, и данные «пластика». Отличие схемы в том, что фальшивые ресурсы открывались, в основном, на мобильных устройствах — как на операционных системах iOS, так и Android, однако, встречались и те, что «работали» в браузерах персональных компьютеров.

Использование в мошеннической схеме доступа с мобильного устройства

позволяет усыпить внимание потенциального покупателя билетов, так как у него меньше шансов увидеть подмену домена.

В то же время

большинство антифишинговых систем защиты бессильны против блокировки всей схемы, поскольку сама ссылка в рекламном объявлении и адрес фишингового домена никак не связаны с используемым в атаке брендом. Таким образом, даже, если ресурс, на котором располагался конечный фишинг, блокируется, злоумышленники просто начинают перенаправлять на другой действующий домен, даже не отключая рекламу.

С билетом можно пролететь

Довольно часто вредоносные ресурсы копируют сайты популярных агрегаторов авиабилетов или представляют собой полностью самостоятельные страницы для подбора перелетов.

В апреле безопасники выявили 50 фишинговых сайтов по продаже авиабилетов по низким ценам. Для сравнения, за весь 2020 год было зафиксировано 56 таких ресурсов, в январе 2021-го — 9, в феврале — 5, в марте — ни одного.

Пик мошенничеств пришелся на последнюю неделю апреля. Вредоносные ресурсы

зачастую находились на первой позиции в поисковой выдаче в Яндексе/Google по запросу "купить авиабилеты", "дешевые билеты"...

Особенность апрельских атак в том, что целевая аудитория для мошенников — пользователи смартфонов, в большинстве случаев фишинговые сайты открываются только с мобильных платформ.

Как бороться?

Безопасники рекомендуют не переходить по ссылкам, присланным в подозрительных сообщениях электронной почты, соцсетях и мессенджерах, особенно если в них эксплуатируются темы подарков, льгот, выигрышей, снижения цен и др.

Не стоит загружать вложенные файлы из сообщений, которые не запрашивались пользователем. Необходимо внимательно

изучить адрес сайта (доменное имя), на который произошла переадресация. В большинстве случаев оно отличается от оригинального домена (например, в описываемой мошеннической схеме использовано доменное имя sapsan.pw, а также более сложные комбинации).

Домен, на котором планируется покупка,

важно проверить, используя для этого сайты tcinet.ru или whois.com: "возраст" сайта может быть признаком мошенничества. Как правило, фейковые сайты живут несколько дней. Не стоит совершать онлайн-покупки по предоплате на непроверенных сайтах.